云计算安全:架构、机制与模型评价

1

2013

... 以虚拟化、资源租用、应用托管、服务外包等为典型应用的云计算(cloud computing),实现了人们长期以来的“把计算作为一种设施”的梦想[1].当前,云计算发展面临许多关键性问题,其中的安全问题已成为制约云计算进一步发展的重要因素[2]. ...

云计算安全:架构、机制与模型评价

1

2013

... 以虚拟化、资源租用、应用托管、服务外包等为典型应用的云计算(cloud computing),实现了人们长期以来的“把计算作为一种设施”的梦想[1].当前,云计算发展面临许多关键性问题,其中的安全问题已成为制约云计算进一步发展的重要因素[2]. ...

云计算安全研究

1

2011

... 以虚拟化、资源租用、应用托管、服务外包等为典型应用的云计算(cloud computing),实现了人们长期以来的“把计算作为一种设施”的梦想[1].当前,云计算发展面临许多关键性问题,其中的安全问题已成为制约云计算进一步发展的重要因素[2]. ...

云计算安全研究

1

2011

... 以虚拟化、资源租用、应用托管、服务外包等为典型应用的云计算(cloud computing),实现了人们长期以来的“把计算作为一种设施”的梦想[1].当前,云计算发展面临许多关键性问题,其中的安全问题已成为制约云计算进一步发展的重要因素[2]. ...

Securing the cloud:threats,attacks and mitigation techniques

1

2014

... 一般认为,云计算环境自身的结构特点是造成安全问题的主要原因[3].在云计算环境中,用户基本丧失了对私有信息和数据的控制能力,从而引起了一系列重要的安全挑战[4],增强云计算平台自身的安全性是保证云计算安全的基础,提高用户对云计算平台的信任度是云计算技术向更深层次领域发展、全面普及和应用的关键.构建可信云计算平台是解决上述问题的一个有效手段.2017年,中国工程院院士沈昌祥在《用可信计算构筑云计算安全》主旨报告中提出,要用可信计算构筑云计算安全,在云的基础上解决数据安全[5].其他学者也从数据存储外包、计算外包、虚拟机外包等涉及云服务安全可信的领域开展了相关的研究工作[6]. ...

云计算环境安全综述

1

2016

... 一般认为,云计算环境自身的结构特点是造成安全问题的主要原因[3].在云计算环境中,用户基本丧失了对私有信息和数据的控制能力,从而引起了一系列重要的安全挑战[4],增强云计算平台自身的安全性是保证云计算安全的基础,提高用户对云计算平台的信任度是云计算技术向更深层次领域发展、全面普及和应用的关键.构建可信云计算平台是解决上述问题的一个有效手段.2017年,中国工程院院士沈昌祥在《用可信计算构筑云计算安全》主旨报告中提出,要用可信计算构筑云计算安全,在云的基础上解决数据安全[5].其他学者也从数据存储外包、计算外包、虚拟机外包等涉及云服务安全可信的领域开展了相关的研究工作[6]. ...

云计算环境安全综述

1

2016

... 一般认为,云计算环境自身的结构特点是造成安全问题的主要原因[3].在云计算环境中,用户基本丧失了对私有信息和数据的控制能力,从而引起了一系列重要的安全挑战[4],增强云计算平台自身的安全性是保证云计算安全的基础,提高用户对云计算平台的信任度是云计算技术向更深层次领域发展、全面普及和应用的关键.构建可信云计算平台是解决上述问题的一个有效手段.2017年,中国工程院院士沈昌祥在《用可信计算构筑云计算安全》主旨报告中提出,要用可信计算构筑云计算安全,在云的基础上解决数据安全[5].其他学者也从数据存储外包、计算外包、虚拟机外包等涉及云服务安全可信的领域开展了相关的研究工作[6]. ...

用可信计算构筑云计算安全

1

2017

... 一般认为,云计算环境自身的结构特点是造成安全问题的主要原因[3].在云计算环境中,用户基本丧失了对私有信息和数据的控制能力,从而引起了一系列重要的安全挑战[4],增强云计算平台自身的安全性是保证云计算安全的基础,提高用户对云计算平台的信任度是云计算技术向更深层次领域发展、全面普及和应用的关键.构建可信云计算平台是解决上述问题的一个有效手段.2017年,中国工程院院士沈昌祥在《用可信计算构筑云计算安全》主旨报告中提出,要用可信计算构筑云计算安全,在云的基础上解决数据安全[5].其他学者也从数据存储外包、计算外包、虚拟机外包等涉及云服务安全可信的领域开展了相关的研究工作[6]. ...

用可信计算构筑云计算安全

1

2017

... 一般认为,云计算环境自身的结构特点是造成安全问题的主要原因[3].在云计算环境中,用户基本丧失了对私有信息和数据的控制能力,从而引起了一系列重要的安全挑战[4],增强云计算平台自身的安全性是保证云计算安全的基础,提高用户对云计算平台的信任度是云计算技术向更深层次领域发展、全面普及和应用的关键.构建可信云计算平台是解决上述问题的一个有效手段.2017年,中国工程院院士沈昌祥在《用可信计算构筑云计算安全》主旨报告中提出,要用可信计算构筑云计算安全,在云的基础上解决数据安全[5].其他学者也从数据存储外包、计算外包、虚拟机外包等涉及云服务安全可信的领域开展了相关的研究工作[6]. ...

可信云服务

1

2015

... 一般认为,云计算环境自身的结构特点是造成安全问题的主要原因[3].在云计算环境中,用户基本丧失了对私有信息和数据的控制能力,从而引起了一系列重要的安全挑战[4],增强云计算平台自身的安全性是保证云计算安全的基础,提高用户对云计算平台的信任度是云计算技术向更深层次领域发展、全面普及和应用的关键.构建可信云计算平台是解决上述问题的一个有效手段.2017年,中国工程院院士沈昌祥在《用可信计算构筑云计算安全》主旨报告中提出,要用可信计算构筑云计算安全,在云的基础上解决数据安全[5].其他学者也从数据存储外包、计算外包、虚拟机外包等涉及云服务安全可信的领域开展了相关的研究工作[6]. ...

可信云服务

1

2015

... 一般认为,云计算环境自身的结构特点是造成安全问题的主要原因[3].在云计算环境中,用户基本丧失了对私有信息和数据的控制能力,从而引起了一系列重要的安全挑战[4],增强云计算平台自身的安全性是保证云计算安全的基础,提高用户对云计算平台的信任度是云计算技术向更深层次领域发展、全面普及和应用的关键.构建可信云计算平台是解决上述问题的一个有效手段.2017年,中国工程院院士沈昌祥在《用可信计算构筑云计算安全》主旨报告中提出,要用可信计算构筑云计算安全,在云的基础上解决数据安全[5].其他学者也从数据存储外包、计算外包、虚拟机外包等涉及云服务安全可信的领域开展了相关的研究工作[6]. ...

vTPM:virtualizing the trusted platform module

1

2006

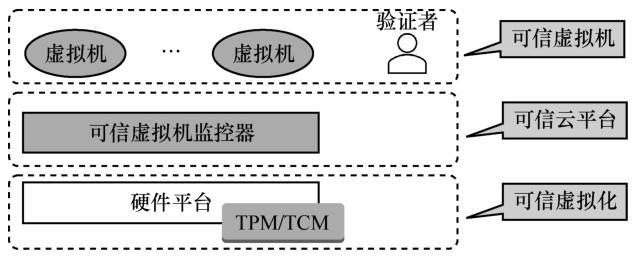

... 虚拟化是云计算的核心特征之一,通过虚拟化技术使CPU、内存、硬盘等计算资源和存储资源得到合理共享和充分利用.将可信计算技术引入云计算,也需要进行虚拟化处理,以满足云计算的需求.可信计算组织(TCG,trusted computing group)虚拟化工作组(virtualized platform)提出了虚拟可信平台模块(vTPM,virtual trusted platform module)的概念[7,8],为云计算环境提供可信功能.它通过模拟硬件TPM(trusted platform module)的接口和功能,使每个虚拟机拥有自己独立的vTPM,达到保护敏感信息、存储虚拟环境度量值、提供远程证明等目的,从而实现多个虚拟机TPM 硬件资源的共享与复用. ...

vTPM:virtualizing the trusted platform module

1

2007

... 虚拟化是云计算的核心特征之一,通过虚拟化技术使CPU、内存、硬盘等计算资源和存储资源得到合理共享和充分利用.将可信计算技术引入云计算,也需要进行虚拟化处理,以满足云计算的需求.可信计算组织(TCG,trusted computing group)虚拟化工作组(virtualized platform)提出了虚拟可信平台模块(vTPM,virtual trusted platform module)的概念[7,8],为云计算环境提供可信功能.它通过模拟硬件TPM(trusted platform module)的接口和功能,使每个虚拟机拥有自己独立的vTPM,达到保护敏感信息、存储虚拟环境度量值、提供远程证明等目的,从而实现多个虚拟机TPM 硬件资源的共享与复用. ...

Scalable attestation:a step toward secure and trusted clouds

1

2015

... TPM的虚拟化主要有TPM passthrough、基于函数库(如libtpms)模拟以及CUSE(character device in userspace)TPM这3种实现方式,其中后2种都属于软件模拟TPM虚拟化方式[9].3种实现方式的各自特征如表1所示. ...

可信计算的研究与发展

1

2010

... 我国在可信计算领域起步并不晚,水平也不低,成果可喜[10],已经建立了完整的自主可控可信计算体系,以国产密码算法为基础提出了可信密码模块(TCM,trusted cryptography module)标准.文献[11]给出了基于可信根服务器的虚拟 TCM 密钥管理方案.在该方案中,所有的虚拟可信密码模块vTCM密钥均通过vTCM管理器调用物理可信密码模块TCM芯片来产生,保证了密钥产生的规范性.文献[12]提出了一种全新的虚拟可信根设计方案,该方案以模块化的结构对可信根进行重构,各个模块之间通过内部统一的消息格式来协调合作,为云环境提供安全可靠的计算保障. ...

可信计算的研究与发展

1

2010

... 我国在可信计算领域起步并不晚,水平也不低,成果可喜[10],已经建立了完整的自主可控可信计算体系,以国产密码算法为基础提出了可信密码模块(TCM,trusted cryptography module)标准.文献[11]给出了基于可信根服务器的虚拟 TCM 密钥管理方案.在该方案中,所有的虚拟可信密码模块vTCM密钥均通过vTCM管理器调用物理可信密码模块TCM芯片来产生,保证了密钥产生的规范性.文献[12]提出了一种全新的虚拟可信根设计方案,该方案以模块化的结构对可信根进行重构,各个模块之间通过内部统一的消息格式来协调合作,为云环境提供安全可靠的计算保障. ...

基于可信根服务器的虚拟 TCM 密钥管理功能研究

1

2016

... 我国在可信计算领域起步并不晚,水平也不低,成果可喜[10],已经建立了完整的自主可控可信计算体系,以国产密码算法为基础提出了可信密码模块(TCM,trusted cryptography module)标准.文献[11]给出了基于可信根服务器的虚拟 TCM 密钥管理方案.在该方案中,所有的虚拟可信密码模块vTCM密钥均通过vTCM管理器调用物理可信密码模块TCM芯片来产生,保证了密钥产生的规范性.文献[12]提出了一种全新的虚拟可信根设计方案,该方案以模块化的结构对可信根进行重构,各个模块之间通过内部统一的消息格式来协调合作,为云环境提供安全可靠的计算保障. ...

基于可信根服务器的虚拟 TCM 密钥管理功能研究

1

2016

... 我国在可信计算领域起步并不晚,水平也不低,成果可喜[10],已经建立了完整的自主可控可信计算体系,以国产密码算法为基础提出了可信密码模块(TCM,trusted cryptography module)标准.文献[11]给出了基于可信根服务器的虚拟 TCM 密钥管理方案.在该方案中,所有的虚拟可信密码模块vTCM密钥均通过vTCM管理器调用物理可信密码模块TCM芯片来产生,保证了密钥产生的规范性.文献[12]提出了一种全新的虚拟可信根设计方案,该方案以模块化的结构对可信根进行重构,各个模块之间通过内部统一的消息格式来协调合作,为云环境提供安全可靠的计算保障. ...

云环境下可重构虚拟可信根的设计框架

1

2018

... 我国在可信计算领域起步并不晚,水平也不低,成果可喜[10],已经建立了完整的自主可控可信计算体系,以国产密码算法为基础提出了可信密码模块(TCM,trusted cryptography module)标准.文献[11]给出了基于可信根服务器的虚拟 TCM 密钥管理方案.在该方案中,所有的虚拟可信密码模块vTCM密钥均通过vTCM管理器调用物理可信密码模块TCM芯片来产生,保证了密钥产生的规范性.文献[12]提出了一种全新的虚拟可信根设计方案,该方案以模块化的结构对可信根进行重构,各个模块之间通过内部统一的消息格式来协调合作,为云环境提供安全可靠的计算保障. ...

云环境下可重构虚拟可信根的设计框架

1

2018

... 我国在可信计算领域起步并不晚,水平也不低,成果可喜[10],已经建立了完整的自主可控可信计算体系,以国产密码算法为基础提出了可信密码模块(TCM,trusted cryptography module)标准.文献[11]给出了基于可信根服务器的虚拟 TCM 密钥管理方案.在该方案中,所有的虚拟可信密码模块vTCM密钥均通过vTCM管理器调用物理可信密码模块TCM芯片来产生,保证了密钥产生的规范性.文献[12]提出了一种全新的虚拟可信根设计方案,该方案以模块化的结构对可信根进行重构,各个模块之间通过内部统一的消息格式来协调合作,为云环境提供安全可靠的计算保障. ...

Ng-vTPM:新一代TPM虚拟化框架设计

1

2015

... 为了解决原有 TPM 存在的安全问题,满足更多场景的应用,TCG将可信平台规范族升级到2.0版本.结合TPM 2.0的新特性,文献[13]提出了一个Ng-vTPM框架,由物理TPM产生vTPM密钥提供安全存储属性,基于物理 TPM 背书平台种子与虚拟背书密钥的映射关系,提供虚拟机可信身份,将信任链由物理平台扩展到虚拟机平台,并提出使用基于平台配置寄存器策略的封装存储方法解决vTPM 迁移后数据的可用性. ...

Ng-vTPM:新一代TPM虚拟化框架设计

1

2015

... 为了解决原有 TPM 存在的安全问题,满足更多场景的应用,TCG将可信平台规范族升级到2.0版本.结合TPM 2.0的新特性,文献[13]提出了一个Ng-vTPM框架,由物理TPM产生vTPM密钥提供安全存储属性,基于物理 TPM 背书平台种子与虚拟背书密钥的映射关系,提供虚拟机可信身份,将信任链由物理平台扩展到虚拟机平台,并提出使用基于平台配置寄存器策略的封装存储方法解决vTPM 迁移后数据的可用性. ...

基于国产密码体系的可信计算体系框架

1

2015

... 为了更好地适应云计算平台的需求,根本的解决方法是增加可信芯片的运算能力和控制能力,更好地为云计算平台服务.国产可信计算标准创新性地提出了主动控制的可信平台控制模块(TPCM,trusted platform control module)概念[14],使用对称密码与非对称密码相结合,以TPCM为根进行主动控制和可信度量,提高了安全性和效率,改变了TPM模块作为被动设备的传统思路,将可信平台模块设计为主动控制节点,实现了TPCM对整个平台的主动控制[15].以TPCM为基础进行可信虚拟化设计,一方面可以利用TPCM主动的、绝对的控制能力,对云平台节点实施动态监控,保持其运行环境的可信性.一旦有恶意代码入侵而导致系统失控, TPCM可以采取切断物理通道、关闭电源等绝对性保护措施保护数据及网络安全.另一方面,TPCM不再从属于 CPU,可以进行独立的设计,具有比TPM更好的性能,可较好地解决功能缺失和性能受限的问题.TPCM必将成为未来可信计算虚拟化技术的一个发展方向.但目前国产可信计算标准还处于发展的初期阶段,TPCM普及程度较低,相关产品较少,还需要进一步加快产业化进程. ...

基于国产密码体系的可信计算体系框架

1

2015

... 为了更好地适应云计算平台的需求,根本的解决方法是增加可信芯片的运算能力和控制能力,更好地为云计算平台服务.国产可信计算标准创新性地提出了主动控制的可信平台控制模块(TPCM,trusted platform control module)概念[14],使用对称密码与非对称密码相结合,以TPCM为根进行主动控制和可信度量,提高了安全性和效率,改变了TPM模块作为被动设备的传统思路,将可信平台模块设计为主动控制节点,实现了TPCM对整个平台的主动控制[15].以TPCM为基础进行可信虚拟化设计,一方面可以利用TPCM主动的、绝对的控制能力,对云平台节点实施动态监控,保持其运行环境的可信性.一旦有恶意代码入侵而导致系统失控, TPCM可以采取切断物理通道、关闭电源等绝对性保护措施保护数据及网络安全.另一方面,TPCM不再从属于 CPU,可以进行独立的设计,具有比TPM更好的性能,可较好地解决功能缺失和性能受限的问题.TPCM必将成为未来可信计算虚拟化技术的一个发展方向.但目前国产可信计算标准还处于发展的初期阶段,TPCM普及程度较低,相关产品较少,还需要进一步加快产业化进程. ...

TPCM三阶三路安全可信平台防护架构

1

2018

... 为了更好地适应云计算平台的需求,根本的解决方法是增加可信芯片的运算能力和控制能力,更好地为云计算平台服务.国产可信计算标准创新性地提出了主动控制的可信平台控制模块(TPCM,trusted platform control module)概念[14],使用对称密码与非对称密码相结合,以TPCM为根进行主动控制和可信度量,提高了安全性和效率,改变了TPM模块作为被动设备的传统思路,将可信平台模块设计为主动控制节点,实现了TPCM对整个平台的主动控制[15].以TPCM为基础进行可信虚拟化设计,一方面可以利用TPCM主动的、绝对的控制能力,对云平台节点实施动态监控,保持其运行环境的可信性.一旦有恶意代码入侵而导致系统失控, TPCM可以采取切断物理通道、关闭电源等绝对性保护措施保护数据及网络安全.另一方面,TPCM不再从属于 CPU,可以进行独立的设计,具有比TPM更好的性能,可较好地解决功能缺失和性能受限的问题.TPCM必将成为未来可信计算虚拟化技术的一个发展方向.但目前国产可信计算标准还处于发展的初期阶段,TPCM普及程度较低,相关产品较少,还需要进一步加快产业化进程. ...

TPCM三阶三路安全可信平台防护架构

1

2018

... 为了更好地适应云计算平台的需求,根本的解决方法是增加可信芯片的运算能力和控制能力,更好地为云计算平台服务.国产可信计算标准创新性地提出了主动控制的可信平台控制模块(TPCM,trusted platform control module)概念[14],使用对称密码与非对称密码相结合,以TPCM为根进行主动控制和可信度量,提高了安全性和效率,改变了TPM模块作为被动设备的传统思路,将可信平台模块设计为主动控制节点,实现了TPCM对整个平台的主动控制[15].以TPCM为基础进行可信虚拟化设计,一方面可以利用TPCM主动的、绝对的控制能力,对云平台节点实施动态监控,保持其运行环境的可信性.一旦有恶意代码入侵而导致系统失控, TPCM可以采取切断物理通道、关闭电源等绝对性保护措施保护数据及网络安全.另一方面,TPCM不再从属于 CPU,可以进行独立的设计,具有比TPM更好的性能,可较好地解决功能缺失和性能受限的问题.TPCM必将成为未来可信计算虚拟化技术的一个发展方向.但目前国产可信计算标准还处于发展的初期阶段,TPCM普及程度较低,相关产品较少,还需要进一步加快产业化进程. ...

Terra:a virtual machine-based platform for trusted computing

1

2003

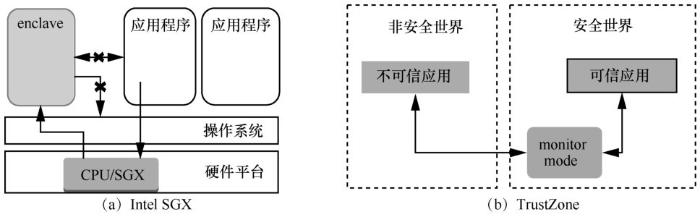

... 早在2003年,Garfinkel等[16]就提出了Terra模型,构建可信虚拟机监控器(TVMM,trusted virtual machine monitor),通过将虚拟机放置于 open box和closed box的方式来实现安全隔离,但受限于当时硬件平台的性能,方案的优势不能充分发挥.为了更好地实现安全隔离,Intel和ARM分别提出了基于处理器的安全隔离方案,为TEE的实现奠定了良好的基础. ...

VC3:trustworthy data analytics in the cloud using SGX

1

2015

... 基于SGX技术,Schuster等[17]提出了VC3模型,保证在使用云平台进行MapReduce计算时,代码、数据以及运算结果的可信性.Jain等[18]还提出了开源的TEE实验平台OpenSGX,可实现Intel SGX的指令级模拟,为硬件安全隔离技术的应用、开发提供实验、测试环境. ...

OpenSGX:an open platform for SGX research

1

2016

... 基于SGX技术,Schuster等[17]提出了VC3模型,保证在使用云平台进行MapReduce计算时,代码、数据以及运算结果的可信性.Jain等[18]还提出了开源的TEE实验平台OpenSGX,可实现Intel SGX的指令级模拟,为硬件安全隔离技术的应用、开发提供实验、测试环境. ...

基于 TrustZone 的可信移动终端云服务安全接入方案

1

2016

... 在移动云计算领域,文献[19]利用 TrustZone硬件隔离技术构建可信移动终端,保护云服务客户端及安全敏感操作在移动终端上的安全执行,结合物理不可克隆函数技术,给出了移动终端密钥与敏感数据管理机制.Santos等[20]利用TrustZone技术提出并实现了TLR(trusted language runtime),用于构建与操作系统和其他应用隔离的可信组件,从而保证移动应用的机密性和完整性. ...

基于 TrustZone 的可信移动终端云服务安全接入方案

1

2016

... 在移动云计算领域,文献[19]利用 TrustZone硬件隔离技术构建可信移动终端,保护云服务客户端及安全敏感操作在移动终端上的安全执行,结合物理不可克隆函数技术,给出了移动终端密钥与敏感数据管理机制.Santos等[20]利用TrustZone技术提出并实现了TLR(trusted language runtime),用于构建与操作系统和其他应用隔离的可信组件,从而保证移动应用的机密性和完整性. ...

Using ARM TrustZone to build a trusted language runtime for mobile applications

1

2016

... 在移动云计算领域,文献[19]利用 TrustZone硬件隔离技术构建可信移动终端,保护云服务客户端及安全敏感操作在移动终端上的安全执行,结合物理不可克隆函数技术,给出了移动终端密钥与敏感数据管理机制.Santos等[20]利用TrustZone技术提出并实现了TLR(trusted language runtime),用于构建与操作系统和其他应用隔离的可信组件,从而保证移动应用的机密性和完整性. ...

基于信任扩展的可信虚拟执行环境构建方法研究

1

2011

... 可信虚拟化的目标是为云计算环境提供可信支持,因此,基于vTPM构建可信云平台是此类研究的主要方向之一.文献[21]提出了一种基于信任扩展的可信虚拟执行环境的构建方法,实现 vTPM与底层可信计算基的绑定,从而构建了可信虚拟执行环境.文献[22,23]通过vTPM扩展现有可信链,将可信传递到用户虚拟机内部,提出了一种动态的用户运行环境可信性验证机制,并将vTPM和可信审计技术结合起来,建立了用户可信运行环境的构建与审计机制.文献[24]提出的多租户可信计算环境模型(MTCEM,multi-tenancy trusted computing environment model)利用TPM/vTPM将云计算服务的安全职责进行分离,采用云提供商和用户协作的方式保证云节点平台的执行环境可信,云提供商负责基础设施的可信,用户负责虚拟机实例和应用程序的可信.文献[25]提出的 POSTER 利用基于TPM/vTPM 的可信网络连接保护云服务端和云客户端之间的通信安全,从而为云计算提供端到端的可信保护. ...

基于信任扩展的可信虚拟执行环境构建方法研究

1

2011

... 可信虚拟化的目标是为云计算环境提供可信支持,因此,基于vTPM构建可信云平台是此类研究的主要方向之一.文献[21]提出了一种基于信任扩展的可信虚拟执行环境的构建方法,实现 vTPM与底层可信计算基的绑定,从而构建了可信虚拟执行环境.文献[22,23]通过vTPM扩展现有可信链,将可信传递到用户虚拟机内部,提出了一种动态的用户运行环境可信性验证机制,并将vTPM和可信审计技术结合起来,建立了用户可信运行环境的构建与审计机制.文献[24]提出的多租户可信计算环境模型(MTCEM,multi-tenancy trusted computing environment model)利用TPM/vTPM将云计算服务的安全职责进行分离,采用云提供商和用户协作的方式保证云节点平台的执行环境可信,云提供商负责基础设施的可信,用户负责虚拟机实例和应用程序的可信.文献[25]提出的 POSTER 利用基于TPM/vTPM 的可信网络连接保护云服务端和云客户端之间的通信安全,从而为云计算提供端到端的可信保护. ...

面向云计算模式的运行环境可信性动态验证机制

1

2013

... 可信虚拟化的目标是为云计算环境提供可信支持,因此,基于vTPM构建可信云平台是此类研究的主要方向之一.文献[21]提出了一种基于信任扩展的可信虚拟执行环境的构建方法,实现 vTPM与底层可信计算基的绑定,从而构建了可信虚拟执行环境.文献[22,23]通过vTPM扩展现有可信链,将可信传递到用户虚拟机内部,提出了一种动态的用户运行环境可信性验证机制,并将vTPM和可信审计技术结合起来,建立了用户可信运行环境的构建与审计机制.文献[24]提出的多租户可信计算环境模型(MTCEM,multi-tenancy trusted computing environment model)利用TPM/vTPM将云计算服务的安全职责进行分离,采用云提供商和用户协作的方式保证云节点平台的执行环境可信,云提供商负责基础设施的可信,用户负责虚拟机实例和应用程序的可信.文献[25]提出的 POSTER 利用基于TPM/vTPM 的可信网络连接保护云服务端和云客户端之间的通信安全,从而为云计算提供端到端的可信保护. ...

面向云计算模式的运行环境可信性动态验证机制

1

2013

... 可信虚拟化的目标是为云计算环境提供可信支持,因此,基于vTPM构建可信云平台是此类研究的主要方向之一.文献[21]提出了一种基于信任扩展的可信虚拟执行环境的构建方法,实现 vTPM与底层可信计算基的绑定,从而构建了可信虚拟执行环境.文献[22,23]通过vTPM扩展现有可信链,将可信传递到用户虚拟机内部,提出了一种动态的用户运行环境可信性验证机制,并将vTPM和可信审计技术结合起来,建立了用户可信运行环境的构建与审计机制.文献[24]提出的多租户可信计算环境模型(MTCEM,multi-tenancy trusted computing environment model)利用TPM/vTPM将云计算服务的安全职责进行分离,采用云提供商和用户协作的方式保证云节点平台的执行环境可信,云提供商负责基础设施的可信,用户负责虚拟机实例和应用程序的可信.文献[25]提出的 POSTER 利用基于TPM/vTPM 的可信网络连接保护云服务端和云客户端之间的通信安全,从而为云计算提供端到端的可信保护. ...

可信的云计算运行环境构建和审计

1

2016

... 可信虚拟化的目标是为云计算环境提供可信支持,因此,基于vTPM构建可信云平台是此类研究的主要方向之一.文献[21]提出了一种基于信任扩展的可信虚拟执行环境的构建方法,实现 vTPM与底层可信计算基的绑定,从而构建了可信虚拟执行环境.文献[22,23]通过vTPM扩展现有可信链,将可信传递到用户虚拟机内部,提出了一种动态的用户运行环境可信性验证机制,并将vTPM和可信审计技术结合起来,建立了用户可信运行环境的构建与审计机制.文献[24]提出的多租户可信计算环境模型(MTCEM,multi-tenancy trusted computing environment model)利用TPM/vTPM将云计算服务的安全职责进行分离,采用云提供商和用户协作的方式保证云节点平台的执行环境可信,云提供商负责基础设施的可信,用户负责虚拟机实例和应用程序的可信.文献[25]提出的 POSTER 利用基于TPM/vTPM 的可信网络连接保护云服务端和云客户端之间的通信安全,从而为云计算提供端到端的可信保护. ...

可信的云计算运行环境构建和审计

1

2016

... 可信虚拟化的目标是为云计算环境提供可信支持,因此,基于vTPM构建可信云平台是此类研究的主要方向之一.文献[21]提出了一种基于信任扩展的可信虚拟执行环境的构建方法,实现 vTPM与底层可信计算基的绑定,从而构建了可信虚拟执行环境.文献[22,23]通过vTPM扩展现有可信链,将可信传递到用户虚拟机内部,提出了一种动态的用户运行环境可信性验证机制,并将vTPM和可信审计技术结合起来,建立了用户可信运行环境的构建与审计机制.文献[24]提出的多租户可信计算环境模型(MTCEM,multi-tenancy trusted computing environment model)利用TPM/vTPM将云计算服务的安全职责进行分离,采用云提供商和用户协作的方式保证云节点平台的执行环境可信,云提供商负责基础设施的可信,用户负责虚拟机实例和应用程序的可信.文献[25]提出的 POSTER 利用基于TPM/vTPM 的可信网络连接保护云服务端和云客户端之间的通信安全,从而为云计算提供端到端的可信保护. ...

A trusted computing environment model in cloud architecture

1

2010

... 可信虚拟化的目标是为云计算环境提供可信支持,因此,基于vTPM构建可信云平台是此类研究的主要方向之一.文献[21]提出了一种基于信任扩展的可信虚拟执行环境的构建方法,实现 vTPM与底层可信计算基的绑定,从而构建了可信虚拟执行环境.文献[22,23]通过vTPM扩展现有可信链,将可信传递到用户虚拟机内部,提出了一种动态的用户运行环境可信性验证机制,并将vTPM和可信审计技术结合起来,建立了用户可信运行环境的构建与审计机制.文献[24]提出的多租户可信计算环境模型(MTCEM,multi-tenancy trusted computing environment model)利用TPM/vTPM将云计算服务的安全职责进行分离,采用云提供商和用户协作的方式保证云节点平台的执行环境可信,云提供商负责基础设施的可信,用户负责虚拟机实例和应用程序的可信.文献[25]提出的 POSTER 利用基于TPM/vTPM 的可信网络连接保护云服务端和云客户端之间的通信安全,从而为云计算提供端到端的可信保护. ...

POSTER:an E2E trusted cloud infrastructure

1

2014

... 可信虚拟化的目标是为云计算环境提供可信支持,因此,基于vTPM构建可信云平台是此类研究的主要方向之一.文献[21]提出了一种基于信任扩展的可信虚拟执行环境的构建方法,实现 vTPM与底层可信计算基的绑定,从而构建了可信虚拟执行环境.文献[22,23]通过vTPM扩展现有可信链,将可信传递到用户虚拟机内部,提出了一种动态的用户运行环境可信性验证机制,并将vTPM和可信审计技术结合起来,建立了用户可信运行环境的构建与审计机制.文献[24]提出的多租户可信计算环境模型(MTCEM,multi-tenancy trusted computing environment model)利用TPM/vTPM将云计算服务的安全职责进行分离,采用云提供商和用户协作的方式保证云节点平台的执行环境可信,云提供商负责基础设施的可信,用户负责虚拟机实例和应用程序的可信.文献[25]提出的 POSTER 利用基于TPM/vTPM 的可信网络连接保护云服务端和云客户端之间的通信安全,从而为云计算提供端到端的可信保护. ...

Towards trusted cloud computing

1

2009

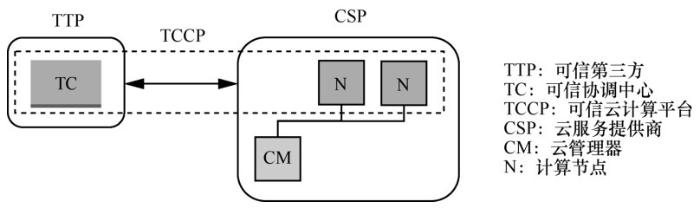

... Santos 等[26]提出了可信云计算平台(TCCP,trusted cloud computing platform),该平台通过TC管理云中的所有可信节点,但当节点规模很大时,管理这些节点的时间开销过大.随后 Santos 等[27]对TCCP进行了改进,设计了Excalibur系统,该系统通过引入多个中心化的监视器来改进管理可信节点所造成的性能瓶颈.文献[28]针对可信云平台构建过程中可信节点动态管理存在的性能瓶颈问题,提出了基于 TPM 联盟的可信云平台体系结构及管理模型,引入了时间树的概念组织TPM联盟,利用TPM和认证加密技术解决数据在 TPM 联盟内节点间的可信传输问题. ...

Policy-sealed data:a new abstraction for building trusted cloud services

1

2012

... Santos 等[26]提出了可信云计算平台(TCCP,trusted cloud computing platform),该平台通过TC管理云中的所有可信节点,但当节点规模很大时,管理这些节点的时间开销过大.随后 Santos 等[27]对TCCP进行了改进,设计了Excalibur系统,该系统通过引入多个中心化的监视器来改进管理可信节点所造成的性能瓶颈.文献[28]针对可信云平台构建过程中可信节点动态管理存在的性能瓶颈问题,提出了基于 TPM 联盟的可信云平台体系结构及管理模型,引入了时间树的概念组织TPM联盟,利用TPM和认证加密技术解决数据在 TPM 联盟内节点间的可信传输问题. ...

基于 TPM 联盟的可信云平台管理模型

1

2016

... Santos 等[26]提出了可信云计算平台(TCCP,trusted cloud computing platform),该平台通过TC管理云中的所有可信节点,但当节点规模很大时,管理这些节点的时间开销过大.随后 Santos 等[27]对TCCP进行了改进,设计了Excalibur系统,该系统通过引入多个中心化的监视器来改进管理可信节点所造成的性能瓶颈.文献[28]针对可信云平台构建过程中可信节点动态管理存在的性能瓶颈问题,提出了基于 TPM 联盟的可信云平台体系结构及管理模型,引入了时间树的概念组织TPM联盟,利用TPM和认证加密技术解决数据在 TPM 联盟内节点间的可信传输问题. ...

基于 TPM 联盟的可信云平台管理模型

1

2016

... Santos 等[26]提出了可信云计算平台(TCCP,trusted cloud computing platform),该平台通过TC管理云中的所有可信节点,但当节点规模很大时,管理这些节点的时间开销过大.随后 Santos 等[27]对TCCP进行了改进,设计了Excalibur系统,该系统通过引入多个中心化的监视器来改进管理可信节点所造成的性能瓶颈.文献[28]针对可信云平台构建过程中可信节点动态管理存在的性能瓶颈问题,提出了基于 TPM 联盟的可信云平台体系结构及管理模型,引入了时间树的概念组织TPM联盟,利用TPM和认证加密技术解决数据在 TPM 联盟内节点间的可信传输问题. ...

cTPM:a cloud TPM for cross-device trusted applications

2

2014

... 此外,从其他角度实现可信云平台的构建方案也非常具有参考价值.针对 TPM 进行可信度量时的效率和多租户安全隔离问题,文献[29]提出的cTPM 通过 TPM 和云平台共享一个云密钥来解决TPM资源受限的问题.文献[30]给出了一个高度自治的多租户网络安全框架 Jobber,用于适应云数据中心的动态特性和优化租户之间的通信.文献[31]对云租户隔离机制进行定义,并制定了云计算平台中域间信息流策略控制方式.文献[32]提出了基于可验证计算的可信云计算研究,成为实现可信云计算的一种建设性思路. ...

... 上述研究工作虽然以不同的方式研究了云计算平台的安全、可信问题,并给出了相应的解决方案,但大多方案集中在如何保障计算节点的可信性,忽略了云计算环境的典型特征,即高度资源共享和分布式管理.云平台作为管理各类 IT 资源的基础设施,需要实现计算节点、虚拟机、存储、网络等全面的可信方案,这就需要可信证据的传递与管理、跨主机/网络的可信度量、分布式可信协同机制等一系列技术的支持.单个计算节点可信并不等同于云平台可信,上述研究方案中使用的硬件隔离技术(如 SGX 等)和可信虚拟化技术(如 vTPM等)都以保证节点内部可信为基础,缺乏可信证据跨节点传递和度量的机制,无法做到在云平台范围内可信状态的一致性与连续性.基于密钥共享类方案,如文献[29],虽可实现云平台节点间的信任传递,但由于缺乏可信硬件的支持,难以实现真正意义上的可信云平台,因此,现有的研究工作还缺乏完善的解决方案. ...

Jobber:automating inter-tenant trust in the cloud

1

2013

... 此外,从其他角度实现可信云平台的构建方案也非常具有参考价值.针对 TPM 进行可信度量时的效率和多租户安全隔离问题,文献[29]提出的cTPM 通过 TPM 和云平台共享一个云密钥来解决TPM资源受限的问题.文献[30]给出了一个高度自治的多租户网络安全框架 Jobber,用于适应云数据中心的动态特性和优化租户之间的通信.文献[31]对云租户隔离机制进行定义,并制定了云计算平台中域间信息流策略控制方式.文献[32]提出了基于可验证计算的可信云计算研究,成为实现可信云计算的一种建设性思路. ...

一种透明的可信云租户隔离机制研究

1

2016

... 此外,从其他角度实现可信云平台的构建方案也非常具有参考价值.针对 TPM 进行可信度量时的效率和多租户安全隔离问题,文献[29]提出的cTPM 通过 TPM 和云平台共享一个云密钥来解决TPM资源受限的问题.文献[30]给出了一个高度自治的多租户网络安全框架 Jobber,用于适应云数据中心的动态特性和优化租户之间的通信.文献[31]对云租户隔离机制进行定义,并制定了云计算平台中域间信息流策略控制方式.文献[32]提出了基于可验证计算的可信云计算研究,成为实现可信云计算的一种建设性思路. ...

一种透明的可信云租户隔离机制研究

1

2016

... 此外,从其他角度实现可信云平台的构建方案也非常具有参考价值.针对 TPM 进行可信度量时的效率和多租户安全隔离问题,文献[29]提出的cTPM 通过 TPM 和云平台共享一个云密钥来解决TPM资源受限的问题.文献[30]给出了一个高度自治的多租户网络安全框架 Jobber,用于适应云数据中心的动态特性和优化租户之间的通信.文献[31]对云租户隔离机制进行定义,并制定了云计算平台中域间信息流策略控制方式.文献[32]提出了基于可验证计算的可信云计算研究,成为实现可信云计算的一种建设性思路. ...

基于可验证计算的可信云计算研究

1

2016

... 此外,从其他角度实现可信云平台的构建方案也非常具有参考价值.针对 TPM 进行可信度量时的效率和多租户安全隔离问题,文献[29]提出的cTPM 通过 TPM 和云平台共享一个云密钥来解决TPM资源受限的问题.文献[30]给出了一个高度自治的多租户网络安全框架 Jobber,用于适应云数据中心的动态特性和优化租户之间的通信.文献[31]对云租户隔离机制进行定义,并制定了云计算平台中域间信息流策略控制方式.文献[32]提出了基于可验证计算的可信云计算研究,成为实现可信云计算的一种建设性思路. ...

基于可验证计算的可信云计算研究

1

2016

... 此外,从其他角度实现可信云平台的构建方案也非常具有参考价值.针对 TPM 进行可信度量时的效率和多租户安全隔离问题,文献[29]提出的cTPM 通过 TPM 和云平台共享一个云密钥来解决TPM资源受限的问题.文献[30]给出了一个高度自治的多租户网络安全框架 Jobber,用于适应云数据中心的动态特性和优化租户之间的通信.文献[31]对云租户隔离机制进行定义,并制定了云计算平台中域间信息流策略控制方式.文献[32]提出了基于可验证计算的可信云计算研究,成为实现可信云计算的一种建设性思路. ...

基于虚拟化的安全监控

1

2012

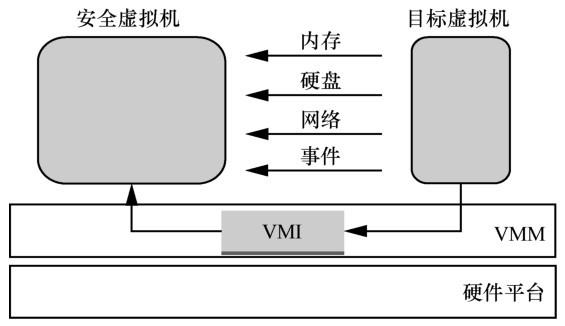

... 针对虚拟化安全监控技术的研究出现较早,其主要思想是利用虚拟机管理器隔离和保护特定的安全工具.从实现技术的角度来看,基于虚拟化安全监控的研究工作主要分为内部监控和外部监控这2种方式.内部监控是在虚拟机中加载内核模块来拦截目标虚拟机的内部事件,而内核模块的安全通过虚拟机管理器来进行保护;外部监控通过在虚拟机管理器中对虚拟机中事件进行拦截,从而在虚拟机外部进行检测[33].与内部监控相比,外部监控在安全性和生存性方面具有一定的优势,不易被攻击者屏蔽.虚拟机自省(VMI,virtual machine introspection)[34]技术是外部监控中最为流行的一种,被广泛地研究与改进,其架构如图4 所示.美国Sandia 国家实验室的 Payne 等[35]开发了提供 VMI功能的程序库 LibVMI,该程序库可对虚拟机的内存、硬件中断和vCPU的寄存器进行监控.VMI利用一个隔离和安全的虚拟机监视其他的虚拟机,隔离主要依赖 VMM 来实现.由于 VMI 只能通过VMM 获取虚拟机的原始数据,语义级别较低,而安全监控往往需要了解数据的高层语义信息,因此,如何跨越语义鸿沟是 VMI 的一个研究热点问题[36,37,38,39].文献[40]首次提出了基于虚拟化安全监控的通用性问题,同时提出了一种基于驱动的通用监控系统——VMDriver来实现细粒度监控,从而动态地屏蔽虚拟机中客户操作系统的差异,保证了监控系统的通用性. ...

基于虚拟化的安全监控

1

2012

... 针对虚拟化安全监控技术的研究出现较早,其主要思想是利用虚拟机管理器隔离和保护特定的安全工具.从实现技术的角度来看,基于虚拟化安全监控的研究工作主要分为内部监控和外部监控这2种方式.内部监控是在虚拟机中加载内核模块来拦截目标虚拟机的内部事件,而内核模块的安全通过虚拟机管理器来进行保护;外部监控通过在虚拟机管理器中对虚拟机中事件进行拦截,从而在虚拟机外部进行检测[33].与内部监控相比,外部监控在安全性和生存性方面具有一定的优势,不易被攻击者屏蔽.虚拟机自省(VMI,virtual machine introspection)[34]技术是外部监控中最为流行的一种,被广泛地研究与改进,其架构如图4 所示.美国Sandia 国家实验室的 Payne 等[35]开发了提供 VMI功能的程序库 LibVMI,该程序库可对虚拟机的内存、硬件中断和vCPU的寄存器进行监控.VMI利用一个隔离和安全的虚拟机监视其他的虚拟机,隔离主要依赖 VMM 来实现.由于 VMI 只能通过VMM 获取虚拟机的原始数据,语义级别较低,而安全监控往往需要了解数据的高层语义信息,因此,如何跨越语义鸿沟是 VMI 的一个研究热点问题[36,37,38,39].文献[40]首次提出了基于虚拟化安全监控的通用性问题,同时提出了一种基于驱动的通用监控系统——VMDriver来实现细粒度监控,从而动态地屏蔽虚拟机中客户操作系统的差异,保证了监控系统的通用性. ...

A virtual machine introspection based architecture for intrusion detection

1

2003

... 针对虚拟化安全监控技术的研究出现较早,其主要思想是利用虚拟机管理器隔离和保护特定的安全工具.从实现技术的角度来看,基于虚拟化安全监控的研究工作主要分为内部监控和外部监控这2种方式.内部监控是在虚拟机中加载内核模块来拦截目标虚拟机的内部事件,而内核模块的安全通过虚拟机管理器来进行保护;外部监控通过在虚拟机管理器中对虚拟机中事件进行拦截,从而在虚拟机外部进行检测[33].与内部监控相比,外部监控在安全性和生存性方面具有一定的优势,不易被攻击者屏蔽.虚拟机自省(VMI,virtual machine introspection)[34]技术是外部监控中最为流行的一种,被广泛地研究与改进,其架构如图4 所示.美国Sandia 国家实验室的 Payne 等[35]开发了提供 VMI功能的程序库 LibVMI,该程序库可对虚拟机的内存、硬件中断和vCPU的寄存器进行监控.VMI利用一个隔离和安全的虚拟机监视其他的虚拟机,隔离主要依赖 VMM 来实现.由于 VMI 只能通过VMM 获取虚拟机的原始数据,语义级别较低,而安全监控往往需要了解数据的高层语义信息,因此,如何跨越语义鸿沟是 VMI 的一个研究热点问题[36,37,38,39].文献[40]首次提出了基于虚拟化安全监控的通用性问题,同时提出了一种基于驱动的通用监控系统——VMDriver来实现细粒度监控,从而动态地屏蔽虚拟机中客户操作系统的差异,保证了监控系统的通用性. ...

Simplifying virtual machine introspection using LibVMI

1

2012

... 针对虚拟化安全监控技术的研究出现较早,其主要思想是利用虚拟机管理器隔离和保护特定的安全工具.从实现技术的角度来看,基于虚拟化安全监控的研究工作主要分为内部监控和外部监控这2种方式.内部监控是在虚拟机中加载内核模块来拦截目标虚拟机的内部事件,而内核模块的安全通过虚拟机管理器来进行保护;外部监控通过在虚拟机管理器中对虚拟机中事件进行拦截,从而在虚拟机外部进行检测[33].与内部监控相比,外部监控在安全性和生存性方面具有一定的优势,不易被攻击者屏蔽.虚拟机自省(VMI,virtual machine introspection)[34]技术是外部监控中最为流行的一种,被广泛地研究与改进,其架构如图4 所示.美国Sandia 国家实验室的 Payne 等[35]开发了提供 VMI功能的程序库 LibVMI,该程序库可对虚拟机的内存、硬件中断和vCPU的寄存器进行监控.VMI利用一个隔离和安全的虚拟机监视其他的虚拟机,隔离主要依赖 VMM 来实现.由于 VMI 只能通过VMM 获取虚拟机的原始数据,语义级别较低,而安全监控往往需要了解数据的高层语义信息,因此,如何跨越语义鸿沟是 VMI 的一个研究热点问题[36,37,38,39].文献[40]首次提出了基于虚拟化安全监控的通用性问题,同时提出了一种基于驱动的通用监控系统——VMDriver来实现细粒度监控,从而动态地屏蔽虚拟机中客户操作系统的差异,保证了监控系统的通用性. ...

虚拟机自省技术研究与应用进展

1

2016

... 针对虚拟化安全监控技术的研究出现较早,其主要思想是利用虚拟机管理器隔离和保护特定的安全工具.从实现技术的角度来看,基于虚拟化安全监控的研究工作主要分为内部监控和外部监控这2种方式.内部监控是在虚拟机中加载内核模块来拦截目标虚拟机的内部事件,而内核模块的安全通过虚拟机管理器来进行保护;外部监控通过在虚拟机管理器中对虚拟机中事件进行拦截,从而在虚拟机外部进行检测[33].与内部监控相比,外部监控在安全性和生存性方面具有一定的优势,不易被攻击者屏蔽.虚拟机自省(VMI,virtual machine introspection)[34]技术是外部监控中最为流行的一种,被广泛地研究与改进,其架构如图4 所示.美国Sandia 国家实验室的 Payne 等[35]开发了提供 VMI功能的程序库 LibVMI,该程序库可对虚拟机的内存、硬件中断和vCPU的寄存器进行监控.VMI利用一个隔离和安全的虚拟机监视其他的虚拟机,隔离主要依赖 VMM 来实现.由于 VMI 只能通过VMM 获取虚拟机的原始数据,语义级别较低,而安全监控往往需要了解数据的高层语义信息,因此,如何跨越语义鸿沟是 VMI 的一个研究热点问题[36,37,38,39].文献[40]首次提出了基于虚拟化安全监控的通用性问题,同时提出了一种基于驱动的通用监控系统——VMDriver来实现细粒度监控,从而动态地屏蔽虚拟机中客户操作系统的差异,保证了监控系统的通用性. ...

虚拟机自省技术研究与应用进展

1

2016

... 针对虚拟化安全监控技术的研究出现较早,其主要思想是利用虚拟机管理器隔离和保护特定的安全工具.从实现技术的角度来看,基于虚拟化安全监控的研究工作主要分为内部监控和外部监控这2种方式.内部监控是在虚拟机中加载内核模块来拦截目标虚拟机的内部事件,而内核模块的安全通过虚拟机管理器来进行保护;外部监控通过在虚拟机管理器中对虚拟机中事件进行拦截,从而在虚拟机外部进行检测[33].与内部监控相比,外部监控在安全性和生存性方面具有一定的优势,不易被攻击者屏蔽.虚拟机自省(VMI,virtual machine introspection)[34]技术是外部监控中最为流行的一种,被广泛地研究与改进,其架构如图4 所示.美国Sandia 国家实验室的 Payne 等[35]开发了提供 VMI功能的程序库 LibVMI,该程序库可对虚拟机的内存、硬件中断和vCPU的寄存器进行监控.VMI利用一个隔离和安全的虚拟机监视其他的虚拟机,隔离主要依赖 VMM 来实现.由于 VMI 只能通过VMM 获取虚拟机的原始数据,语义级别较低,而安全监控往往需要了解数据的高层语义信息,因此,如何跨越语义鸿沟是 VMI 的一个研究热点问题[36,37,38,39].文献[40]首次提出了基于虚拟化安全监控的通用性问题,同时提出了一种基于驱动的通用监控系统——VMDriver来实现细粒度监控,从而动态地屏蔽虚拟机中客户操作系统的差异,保证了监控系统的通用性. ...

Verifying system integrity by proxy

1

2012

... 针对虚拟化安全监控技术的研究出现较早,其主要思想是利用虚拟机管理器隔离和保护特定的安全工具.从实现技术的角度来看,基于虚拟化安全监控的研究工作主要分为内部监控和外部监控这2种方式.内部监控是在虚拟机中加载内核模块来拦截目标虚拟机的内部事件,而内核模块的安全通过虚拟机管理器来进行保护;外部监控通过在虚拟机管理器中对虚拟机中事件进行拦截,从而在虚拟机外部进行检测[33].与内部监控相比,外部监控在安全性和生存性方面具有一定的优势,不易被攻击者屏蔽.虚拟机自省(VMI,virtual machine introspection)[34]技术是外部监控中最为流行的一种,被广泛地研究与改进,其架构如图4 所示.美国Sandia 国家实验室的 Payne 等[35]开发了提供 VMI功能的程序库 LibVMI,该程序库可对虚拟机的内存、硬件中断和vCPU的寄存器进行监控.VMI利用一个隔离和安全的虚拟机监视其他的虚拟机,隔离主要依赖 VMM 来实现.由于 VMI 只能通过VMM 获取虚拟机的原始数据,语义级别较低,而安全监控往往需要了解数据的高层语义信息,因此,如何跨越语义鸿沟是 VMI 的一个研究热点问题[36,37,38,39].文献[40]首次提出了基于虚拟化安全监控的通用性问题,同时提出了一种基于驱动的通用监控系统——VMDriver来实现细粒度监控,从而动态地屏蔽虚拟机中客户操作系统的差异,保证了监控系统的通用性. ...

CloudMonatt:an architecture for security health monitoring and attestation of virtual machines in cloud computing

1

2015

... 针对虚拟化安全监控技术的研究出现较早,其主要思想是利用虚拟机管理器隔离和保护特定的安全工具.从实现技术的角度来看,基于虚拟化安全监控的研究工作主要分为内部监控和外部监控这2种方式.内部监控是在虚拟机中加载内核模块来拦截目标虚拟机的内部事件,而内核模块的安全通过虚拟机管理器来进行保护;外部监控通过在虚拟机管理器中对虚拟机中事件进行拦截,从而在虚拟机外部进行检测[33].与内部监控相比,外部监控在安全性和生存性方面具有一定的优势,不易被攻击者屏蔽.虚拟机自省(VMI,virtual machine introspection)[34]技术是外部监控中最为流行的一种,被广泛地研究与改进,其架构如图4 所示.美国Sandia 国家实验室的 Payne 等[35]开发了提供 VMI功能的程序库 LibVMI,该程序库可对虚拟机的内存、硬件中断和vCPU的寄存器进行监控.VMI利用一个隔离和安全的虚拟机监视其他的虚拟机,隔离主要依赖 VMM 来实现.由于 VMI 只能通过VMM 获取虚拟机的原始数据,语义级别较低,而安全监控往往需要了解数据的高层语义信息,因此,如何跨越语义鸿沟是 VMI 的一个研究热点问题[36,37,38,39].文献[40]首次提出了基于虚拟化安全监控的通用性问题,同时提出了一种基于驱动的通用监控系统——VMDriver来实现细粒度监控,从而动态地屏蔽虚拟机中客户操作系统的差异,保证了监控系统的通用性. ...

Monitoring and attestation of virtual machine security health in cloud computing

1

2016

... 针对虚拟化安全监控技术的研究出现较早,其主要思想是利用虚拟机管理器隔离和保护特定的安全工具.从实现技术的角度来看,基于虚拟化安全监控的研究工作主要分为内部监控和外部监控这2种方式.内部监控是在虚拟机中加载内核模块来拦截目标虚拟机的内部事件,而内核模块的安全通过虚拟机管理器来进行保护;外部监控通过在虚拟机管理器中对虚拟机中事件进行拦截,从而在虚拟机外部进行检测[33].与内部监控相比,外部监控在安全性和生存性方面具有一定的优势,不易被攻击者屏蔽.虚拟机自省(VMI,virtual machine introspection)[34]技术是外部监控中最为流行的一种,被广泛地研究与改进,其架构如图4 所示.美国Sandia 国家实验室的 Payne 等[35]开发了提供 VMI功能的程序库 LibVMI,该程序库可对虚拟机的内存、硬件中断和vCPU的寄存器进行监控.VMI利用一个隔离和安全的虚拟机监视其他的虚拟机,隔离主要依赖 VMM 来实现.由于 VMI 只能通过VMM 获取虚拟机的原始数据,语义级别较低,而安全监控往往需要了解数据的高层语义信息,因此,如何跨越语义鸿沟是 VMI 的一个研究热点问题[36,37,38,39].文献[40]首次提出了基于虚拟化安全监控的通用性问题,同时提出了一种基于驱动的通用监控系统——VMDriver来实现细粒度监控,从而动态地屏蔽虚拟机中客户操作系统的差异,保证了监控系统的通用性. ...

VMDriver:a driver-based monitoring mechanism for virtualization

1

2010

... 针对虚拟化安全监控技术的研究出现较早,其主要思想是利用虚拟机管理器隔离和保护特定的安全工具.从实现技术的角度来看,基于虚拟化安全监控的研究工作主要分为内部监控和外部监控这2种方式.内部监控是在虚拟机中加载内核模块来拦截目标虚拟机的内部事件,而内核模块的安全通过虚拟机管理器来进行保护;外部监控通过在虚拟机管理器中对虚拟机中事件进行拦截,从而在虚拟机外部进行检测[33].与内部监控相比,外部监控在安全性和生存性方面具有一定的优势,不易被攻击者屏蔽.虚拟机自省(VMI,virtual machine introspection)[34]技术是外部监控中最为流行的一种,被广泛地研究与改进,其架构如图4 所示.美国Sandia 国家实验室的 Payne 等[35]开发了提供 VMI功能的程序库 LibVMI,该程序库可对虚拟机的内存、硬件中断和vCPU的寄存器进行监控.VMI利用一个隔离和安全的虚拟机监视其他的虚拟机,隔离主要依赖 VMM 来实现.由于 VMI 只能通过VMM 获取虚拟机的原始数据,语义级别较低,而安全监控往往需要了解数据的高层语义信息,因此,如何跨越语义鸿沟是 VMI 的一个研究热点问题[36,37,38,39].文献[40]首次提出了基于虚拟化安全监控的通用性问题,同时提出了一种基于驱动的通用监控系统——VMDriver来实现细粒度监控,从而动态地屏蔽虚拟机中客户操作系统的差异,保证了监控系统的通用性. ...

T-VMI:trusted virtual machine introspection in cloud environments

1

2017

... 但基于虚拟化的安全监控技术并不能覆盖可信虚拟机的全部要求,如可信启动、数据平台绑定等,同时VMI默认VMM和VMI的代码是绝对可信的,但现实中这个假设未必成立.针对这个问题,文献[41]给出了一个T-VMI模型,该模型借助硬件隔离技术在云计算环境中实现虚拟机安全监控.此外,由于设计目标的不同,VMI重点研究的是低级语义与高级语义之间的语义鸿沟问题,以此来判断虚拟机是否遭受恶意的外部攻击,但并不能保证虚拟机自身的动态可信.在现有的研究中,大量模型并没有引入可信计算技术,无法给出一个得到广泛认可的可信根,虚拟机的可信性也就无法保障. ...

IaaS 下虚拟机的安全存储和可信启动

1

2014

... 文献[42]提出了一种解决在云平台基础设施服务策略下虚拟机的安全存储和可信启动方案SSTL.根据TPM的一些核心功能,分别从VM镜像加解密、VM宿主平台信息的远程证明和VM度量机制来保证VM存储安全、运行环境安全以及可信启动.利用可信技术中的封装、绑定等技术,文献[43]提出一个用于保证虚拟机实例可信启动的协议,为公有云用户虚拟机可信度量提供支持. ...

IaaS 下虚拟机的安全存储和可信启动

1

2014

... 文献[42]提出了一种解决在云平台基础设施服务策略下虚拟机的安全存储和可信启动方案SSTL.根据TPM的一些核心功能,分别从VM镜像加解密、VM宿主平台信息的远程证明和VM度量机制来保证VM存储安全、运行环境安全以及可信启动.利用可信技术中的封装、绑定等技术,文献[43]提出一个用于保证虚拟机实例可信启动的协议,为公有云用户虚拟机可信度量提供支持. ...

Trusted launch of virtual machine instances in public IaaS environments

1

2013

... 文献[42]提出了一种解决在云平台基础设施服务策略下虚拟机的安全存储和可信启动方案SSTL.根据TPM的一些核心功能,分别从VM镜像加解密、VM宿主平台信息的远程证明和VM度量机制来保证VM存储安全、运行环境安全以及可信启动.利用可信技术中的封装、绑定等技术,文献[43]提出一个用于保证虚拟机实例可信启动的协议,为公有云用户虚拟机可信度量提供支持. ...

HomeAlone:co-residency detection in the cloud via side-channel analysis

1

2011

... 目前,专门针对虚拟机可信启动的技术研究较少,虚拟机的可信启动涉及虚拟镜像可信、云存储可信、节点环境可信、同驻虚拟机可信[44,45]等一系列问题.同时,虚拟机可信启动又是虚拟机可信的前提条件,未来的发展方向必然是与新一代的可信计算和虚拟化技术紧密结合,共同构筑虚拟机可信的第一道防线. ...

Evaluating the probability of malicious co-residency in public clouds

1

2017

... 目前,专门针对虚拟机可信启动的技术研究较少,虚拟机的可信启动涉及虚拟镜像可信、云存储可信、节点环境可信、同驻虚拟机可信[44,45]等一系列问题.同时,虚拟机可信启动又是虚拟机可信的前提条件,未来的发展方向必然是与新一代的可信计算和虚拟化技术紧密结合,共同构筑虚拟机可信的第一道防线. ...

Direct anonymous attestation (DAA):ensuring privacy with corrupt administrators

1

2007

... IMA 对计算终端的身份认证与远程证明也进行了相关的讨论,并提出了2种方案.一种方案是借助隐私签证机构PCA(privacy CA),通过PCA对TPM身份验证、颁发证书AIK(attestation identity key),并且对网内的TPM密钥管理分发、注销等;另一种方案称为直接匿名认证(DAA,direct anonymous attestation),根据零知识证明技术进行TPM身份的认证[46].针对上述方案存在的计算开销大和无法满足跨域匿名认证需求等不足,还出现了一些改进方案[47,48]. ...

改进的移动计算平台直接匿名证明方案

1

2013

... IMA 对计算终端的身份认证与远程证明也进行了相关的讨论,并提出了2种方案.一种方案是借助隐私签证机构PCA(privacy CA),通过PCA对TPM身份验证、颁发证书AIK(attestation identity key),并且对网内的TPM密钥管理分发、注销等;另一种方案称为直接匿名认证(DAA,direct anonymous attestation),根据零知识证明技术进行TPM身份的认证[46].针对上述方案存在的计算开销大和无法满足跨域匿名认证需求等不足,还出现了一些改进方案[47,48]. ...

改进的移动计算平台直接匿名证明方案

1

2013

... IMA 对计算终端的身份认证与远程证明也进行了相关的讨论,并提出了2种方案.一种方案是借助隐私签证机构PCA(privacy CA),通过PCA对TPM身份验证、颁发证书AIK(attestation identity key),并且对网内的TPM密钥管理分发、注销等;另一种方案称为直接匿名认证(DAA,direct anonymous attestation),根据零知识证明技术进行TPM身份的认证[46].针对上述方案存在的计算开销大和无法满足跨域匿名认证需求等不足,还出现了一些改进方案[47,48]. ...

基于身份的跨域直接匿名认证机制

1

2014

... IMA 对计算终端的身份认证与远程证明也进行了相关的讨论,并提出了2种方案.一种方案是借助隐私签证机构PCA(privacy CA),通过PCA对TPM身份验证、颁发证书AIK(attestation identity key),并且对网内的TPM密钥管理分发、注销等;另一种方案称为直接匿名认证(DAA,direct anonymous attestation),根据零知识证明技术进行TPM身份的认证[46].针对上述方案存在的计算开销大和无法满足跨域匿名认证需求等不足,还出现了一些改进方案[47,48]. ...

基于身份的跨域直接匿名认证机制

1

2014

... IMA 对计算终端的身份认证与远程证明也进行了相关的讨论,并提出了2种方案.一种方案是借助隐私签证机构PCA(privacy CA),通过PCA对TPM身份验证、颁发证书AIK(attestation identity key),并且对网内的TPM密钥管理分发、注销等;另一种方案称为直接匿名认证(DAA,direct anonymous attestation),根据零知识证明技术进行TPM身份的认证[46].针对上述方案存在的计算开销大和无法满足跨域匿名认证需求等不足,还出现了一些改进方案[47,48]. ...

云计算环境虚拟机匿名身份证明方案

1

2013

... 文献[49]提出了一种虚拟机身份证明方案,在保障原有认证和信任关系的情况下,实现了身份证明过程中对身份权威信息的隐藏,避免了上述组织结构、位置等信息的暴露,支持云环境结构透明、位置无关的特点.为了解决目前云环境下用户与云端之间进行身份认证时所存在的安全问题和不足,文献[50]将PTPM(portable TPM)和无证书公钥密码体制应用到云环境中,提出了一种实现用户与云端之间双向身份认证的方案,确保了终端平台的安全可信和云端与用户之间认证结果的真实正确. ...

云计算环境虚拟机匿名身份证明方案

1

2013

... 文献[49]提出了一种虚拟机身份证明方案,在保障原有认证和信任关系的情况下,实现了身份证明过程中对身份权威信息的隐藏,避免了上述组织结构、位置等信息的暴露,支持云环境结构透明、位置无关的特点.为了解决目前云环境下用户与云端之间进行身份认证时所存在的安全问题和不足,文献[50]将PTPM(portable TPM)和无证书公钥密码体制应用到云环境中,提出了一种实现用户与云端之间双向身份认证的方案,确保了终端平台的安全可信和云端与用户之间认证结果的真实正确. ...

云环境下基于PTPM和无证书公钥的身份认证方案

1

2016

... 文献[49]提出了一种虚拟机身份证明方案,在保障原有认证和信任关系的情况下,实现了身份证明过程中对身份权威信息的隐藏,避免了上述组织结构、位置等信息的暴露,支持云环境结构透明、位置无关的特点.为了解决目前云环境下用户与云端之间进行身份认证时所存在的安全问题和不足,文献[50]将PTPM(portable TPM)和无证书公钥密码体制应用到云环境中,提出了一种实现用户与云端之间双向身份认证的方案,确保了终端平台的安全可信和云端与用户之间认证结果的真实正确. ...

云环境下基于PTPM和无证书公钥的身份认证方案

1

2016

... 文献[49]提出了一种虚拟机身份证明方案,在保障原有认证和信任关系的情况下,实现了身份证明过程中对身份权威信息的隐藏,避免了上述组织结构、位置等信息的暴露,支持云环境结构透明、位置无关的特点.为了解决目前云环境下用户与云端之间进行身份认证时所存在的安全问题和不足,文献[50]将PTPM(portable TPM)和无证书公钥密码体制应用到云环境中,提出了一种实现用户与云端之间双向身份认证的方案,确保了终端平台的安全可信和云端与用户之间认证结果的真实正确. ...

基于属性的远程证明模型

1

2010

... 目前关于远程证明的研究主要包括基于实体标识的二进制证明和基于属性的远程证明[51,52].其中,二进制远程证明方案通过实体对象散列值的完整性验证,得出终端是否可信的结论;而在云计算环境下,所有实体均被虚拟化、动态化,使用散列值已经难以描述VM的可信状态.此外,二进制远程证明只能验证VM启动等特定时刻的可信状态,而VM是动态的,状态随时会发生迁移等影响其可信性的操作,需要进行动态远程证明,二进制证明很难做到这一点.因此,已经有部分研究工作探讨如何在云环境下使用属性证明的方式实现虚拟机的远程证明. ...

基于属性的远程证明模型

1

2010

... 目前关于远程证明的研究主要包括基于实体标识的二进制证明和基于属性的远程证明[51,52].其中,二进制远程证明方案通过实体对象散列值的完整性验证,得出终端是否可信的结论;而在云计算环境下,所有实体均被虚拟化、动态化,使用散列值已经难以描述VM的可信状态.此外,二进制远程证明只能验证VM启动等特定时刻的可信状态,而VM是动态的,状态随时会发生迁移等影响其可信性的操作,需要进行动态远程证明,二进制证明很难做到这一点.因此,已经有部分研究工作探讨如何在云环境下使用属性证明的方式实现虚拟机的远程证明. ...

一种基于 TCM 的属性证明协议

1

2010

... 目前关于远程证明的研究主要包括基于实体标识的二进制证明和基于属性的远程证明[51,52].其中,二进制远程证明方案通过实体对象散列值的完整性验证,得出终端是否可信的结论;而在云计算环境下,所有实体均被虚拟化、动态化,使用散列值已经难以描述VM的可信状态.此外,二进制远程证明只能验证VM启动等特定时刻的可信状态,而VM是动态的,状态随时会发生迁移等影响其可信性的操作,需要进行动态远程证明,二进制证明很难做到这一点.因此,已经有部分研究工作探讨如何在云环境下使用属性证明的方式实现虚拟机的远程证明. ...

一种基于 TCM 的属性证明协议

1

2010

... 目前关于远程证明的研究主要包括基于实体标识的二进制证明和基于属性的远程证明[51,52].其中,二进制远程证明方案通过实体对象散列值的完整性验证,得出终端是否可信的结论;而在云计算环境下,所有实体均被虚拟化、动态化,使用散列值已经难以描述VM的可信状态.此外,二进制远程证明只能验证VM启动等特定时刻的可信状态,而VM是动态的,状态随时会发生迁移等影响其可信性的操作,需要进行动态远程证明,二进制证明很难做到这一点.因此,已经有部分研究工作探讨如何在云环境下使用属性证明的方式实现虚拟机的远程证明. ...

Property-based anonymous attestation in trusted cloud computing

1

2014

... 文献[53]利用基于远程属性证明技术,监测和阻止针对云基础设施的安全攻击,从而保障租户的安全.文献[54]提出并设计了云安全监控系统CloudPass,利用TPM和属性证明实现系统完整性和身份认证的目的. ...

Property based attestation for a secure cloud monitoring system

1

2014

... 文献[53]利用基于远程属性证明技术,监测和阻止针对云基础设施的安全攻击,从而保障租户的安全.文献[54]提出并设计了云安全监控系统CloudPass,利用TPM和属性证明实现系统完整性和身份认证的目的. ...

A survey on virtual machine migration and server consolidation frameworks for cloud data centers

1

2015

... 虚拟机与计算终端存在着很多不同之处,使可信计算技术无法全面覆盖虚拟机可信的全部安全需求.虚拟机管理涉及虚拟机的生成、分配、回收、迁移等一系列问题[55].保证虚拟机整个生命周期内的安全是实现云平台可信的基础,尤其是当虚拟机发生迁移后,如何确保目标平台的可信性和虚拟机可信状态的一致性是虚拟机整个生命周期安全管理需要解决的重点问题,也是难点问题.而传统的可信计算技术中并没有针对该问题的解决方案,导致虚拟机安全管理的功能缺失.虚拟机的可信迁移给上述问题的解决提供了一个可行方案. ...

HomeAlone:co-residency detection in the cloud via side-channel analysis

1

2011

... 虚拟机迁移是云计算中的核心技术之一,具有负载均衡、解除硬件依赖、高效利用资源等优点,但也会将虚拟机信息和用户信息暴露在网络通信中,成为云计算脆弱性的源头之一.虚拟机迁移过程除了会受到传统的网络攻击外,还有可能导致co-residence 攻击的出现.co-residence 攻击是针对云平台的一种新型攻击手段,基本思想是利用虚拟机之间共享的硬件计算资源,进行旁路(side channel)攻击,获取敏感信息.传统的网络安全措施对其无法防范.文献[56]给出了co-residence攻击产生的原因,并实现了名为 HomeAlone 的系统工具,用于检测用户虚拟机是否存在 co-residence 攻击.文献[57]给出了一种虚拟机分配策略,该策略降低产生co-residence攻击的可能性.文献[58]则在Amazon EC2(elastic compute cloud)公有云上进行了测试,说明了co-residence攻击存在的普遍性.文献[59]深入分析了跨虚拟机 cache 侧信道攻击的机理和实现方式,对跨虚拟机cache侧信道攻击技术的研究现状与进展进行总结. ...

Using virtual machine allocation policies to defend against co-resident attacks in cloud computing

1

2017

... 虚拟机迁移是云计算中的核心技术之一,具有负载均衡、解除硬件依赖、高效利用资源等优点,但也会将虚拟机信息和用户信息暴露在网络通信中,成为云计算脆弱性的源头之一.虚拟机迁移过程除了会受到传统的网络攻击外,还有可能导致co-residence 攻击的出现.co-residence 攻击是针对云平台的一种新型攻击手段,基本思想是利用虚拟机之间共享的硬件计算资源,进行旁路(side channel)攻击,获取敏感信息.传统的网络安全措施对其无法防范.文献[56]给出了co-residence攻击产生的原因,并实现了名为 HomeAlone 的系统工具,用于检测用户虚拟机是否存在 co-residence 攻击.文献[57]给出了一种虚拟机分配策略,该策略降低产生co-residence攻击的可能性.文献[58]则在Amazon EC2(elastic compute cloud)公有云上进行了测试,说明了co-residence攻击存在的普遍性.文献[59]深入分析了跨虚拟机 cache 侧信道攻击的机理和实现方式,对跨虚拟机cache侧信道攻击技术的研究现状与进展进行总结. ...

A measurement study on co-residence threat inside the cloud

1

2015

... 虚拟机迁移是云计算中的核心技术之一,具有负载均衡、解除硬件依赖、高效利用资源等优点,但也会将虚拟机信息和用户信息暴露在网络通信中,成为云计算脆弱性的源头之一.虚拟机迁移过程除了会受到传统的网络攻击外,还有可能导致co-residence 攻击的出现.co-residence 攻击是针对云平台的一种新型攻击手段,基本思想是利用虚拟机之间共享的硬件计算资源,进行旁路(side channel)攻击,获取敏感信息.传统的网络安全措施对其无法防范.文献[56]给出了co-residence攻击产生的原因,并实现了名为 HomeAlone 的系统工具,用于检测用户虚拟机是否存在 co-residence 攻击.文献[57]给出了一种虚拟机分配策略,该策略降低产生co-residence攻击的可能性.文献[58]则在Amazon EC2(elastic compute cloud)公有云上进行了测试,说明了co-residence攻击存在的普遍性.文献[59]深入分析了跨虚拟机 cache 侧信道攻击的机理和实现方式,对跨虚拟机cache侧信道攻击技术的研究现状与进展进行总结. ...

云环境中跨虚拟机的 cache 侧信道攻击技术研究

1

2017

... 虚拟机迁移是云计算中的核心技术之一,具有负载均衡、解除硬件依赖、高效利用资源等优点,但也会将虚拟机信息和用户信息暴露在网络通信中,成为云计算脆弱性的源头之一.虚拟机迁移过程除了会受到传统的网络攻击外,还有可能导致co-residence 攻击的出现.co-residence 攻击是针对云平台的一种新型攻击手段,基本思想是利用虚拟机之间共享的硬件计算资源,进行旁路(side channel)攻击,获取敏感信息.传统的网络安全措施对其无法防范.文献[56]给出了co-residence攻击产生的原因,并实现了名为 HomeAlone 的系统工具,用于检测用户虚拟机是否存在 co-residence 攻击.文献[57]给出了一种虚拟机分配策略,该策略降低产生co-residence攻击的可能性.文献[58]则在Amazon EC2(elastic compute cloud)公有云上进行了测试,说明了co-residence攻击存在的普遍性.文献[59]深入分析了跨虚拟机 cache 侧信道攻击的机理和实现方式,对跨虚拟机cache侧信道攻击技术的研究现状与进展进行总结. ...

云环境中跨虚拟机的 cache 侧信道攻击技术研究

1

2017

... 虚拟机迁移是云计算中的核心技术之一,具有负载均衡、解除硬件依赖、高效利用资源等优点,但也会将虚拟机信息和用户信息暴露在网络通信中,成为云计算脆弱性的源头之一.虚拟机迁移过程除了会受到传统的网络攻击外,还有可能导致co-residence 攻击的出现.co-residence 攻击是针对云平台的一种新型攻击手段,基本思想是利用虚拟机之间共享的硬件计算资源,进行旁路(side channel)攻击,获取敏感信息.传统的网络安全措施对其无法防范.文献[56]给出了co-residence攻击产生的原因,并实现了名为 HomeAlone 的系统工具,用于检测用户虚拟机是否存在 co-residence 攻击.文献[57]给出了一种虚拟机分配策略,该策略降低产生co-residence攻击的可能性.文献[58]则在Amazon EC2(elastic compute cloud)公有云上进行了测试,说明了co-residence攻击存在的普遍性.文献[59]深入分析了跨虚拟机 cache 侧信道攻击的机理和实现方式,对跨虚拟机cache侧信道攻击技术的研究现状与进展进行总结. ...

Enabling secure VM-vTPM migration in private clouds

1

2011

... 依据可信云平台的实现机制不同,目前虚拟机可信迁移方案也分为多种类型,如基于vTPM的虚拟机可信迁移、基于密钥管理的虚拟机可信迁移等.文献[60]提出了一种适用于私有云环境的虚拟机安全迁移协议,该协议基于vTPM构建分级云密钥来保证虚拟机在迁移前后的机密性和完整性.文献[61]给出了一个VM-vTPM虚拟机可信迁移协议,并对协议的安全性和性能进行了定量分析.在公有云领域,文献[62]给出了虚拟机从一个云服务提供商(CSP,cloud service provider)迁移到其他CSP的安全机制.文献[63]给出了在异构的云环境中,如何使用可信计算技术来增强云平台的可信性,特别是虚拟机迁移时的可信性.文献[64]结合可信计算中的密钥管理技术,提出了虚拟机可信证据的概念,并给出了一种应用于IaaS平台的可信虚拟机迁移协议,确保虚拟机在迁移前后的可信状态的一致性和连续性,为IaaS平台提供虚拟机的可信迁移支持.文献[65]分析了虚拟机动态迁移时的内存泄漏安全隐患,结合KVM(kernel-based virtual machine)虚拟化技术原理、通信机制、迁移机制,设计并提出一种基于混合随机变换编码方式的安全防护模型,保证虚拟机动态迁移时的数据安全.文献[66]针对可信虚拟机的迁移缺乏统一的安全模型及测试方法问题,提出了一种可信虚拟机迁移框架,对可信迁移的过程进行了抽象,并使用标号迁移系统LTS进行了形式化的描述. ...

A trusted VM-vTPM live migration protocol in clouds

1

2013

... 依据可信云平台的实现机制不同,目前虚拟机可信迁移方案也分为多种类型,如基于vTPM的虚拟机可信迁移、基于密钥管理的虚拟机可信迁移等.文献[60]提出了一种适用于私有云环境的虚拟机安全迁移协议,该协议基于vTPM构建分级云密钥来保证虚拟机在迁移前后的机密性和完整性.文献[61]给出了一个VM-vTPM虚拟机可信迁移协议,并对协议的安全性和性能进行了定量分析.在公有云领域,文献[62]给出了虚拟机从一个云服务提供商(CSP,cloud service provider)迁移到其他CSP的安全机制.文献[63]给出了在异构的云环境中,如何使用可信计算技术来增强云平台的可信性,特别是虚拟机迁移时的可信性.文献[64]结合可信计算中的密钥管理技术,提出了虚拟机可信证据的概念,并给出了一种应用于IaaS平台的可信虚拟机迁移协议,确保虚拟机在迁移前后的可信状态的一致性和连续性,为IaaS平台提供虚拟机的可信迁移支持.文献[65]分析了虚拟机动态迁移时的内存泄漏安全隐患,结合KVM(kernel-based virtual machine)虚拟化技术原理、通信机制、迁移机制,设计并提出一种基于混合随机变换编码方式的安全防护模型,保证虚拟机动态迁移时的数据安全.文献[66]针对可信虚拟机的迁移缺乏统一的安全模型及测试方法问题,提出了一种可信虚拟机迁移框架,对可信迁移的过程进行了抽象,并使用标号迁移系统LTS进行了形式化的描述. ...

Security and trust preserving VM migrations in public clouds

1

2012

... 依据可信云平台的实现机制不同,目前虚拟机可信迁移方案也分为多种类型,如基于vTPM的虚拟机可信迁移、基于密钥管理的虚拟机可信迁移等.文献[60]提出了一种适用于私有云环境的虚拟机安全迁移协议,该协议基于vTPM构建分级云密钥来保证虚拟机在迁移前后的机密性和完整性.文献[61]给出了一个VM-vTPM虚拟机可信迁移协议,并对协议的安全性和性能进行了定量分析.在公有云领域,文献[62]给出了虚拟机从一个云服务提供商(CSP,cloud service provider)迁移到其他CSP的安全机制.文献[63]给出了在异构的云环境中,如何使用可信计算技术来增强云平台的可信性,特别是虚拟机迁移时的可信性.文献[64]结合可信计算中的密钥管理技术,提出了虚拟机可信证据的概念,并给出了一种应用于IaaS平台的可信虚拟机迁移协议,确保虚拟机在迁移前后的可信状态的一致性和连续性,为IaaS平台提供虚拟机的可信迁移支持.文献[65]分析了虚拟机动态迁移时的内存泄漏安全隐患,结合KVM(kernel-based virtual machine)虚拟化技术原理、通信机制、迁移机制,设计并提出一种基于混合随机变换编码方式的安全防护模型,保证虚拟机动态迁移时的数据安全.文献[66]针对可信虚拟机的迁移缺乏统一的安全模型及测试方法问题,提出了一种可信虚拟机迁移框架,对可信迁移的过程进行了抽象,并使用标号迁移系统LTS进行了形式化的描述. ...

A remote attestation approach for a secure virtual machine migration in federated cloud environments

1

2011

... 依据可信云平台的实现机制不同,目前虚拟机可信迁移方案也分为多种类型,如基于vTPM的虚拟机可信迁移、基于密钥管理的虚拟机可信迁移等.文献[60]提出了一种适用于私有云环境的虚拟机安全迁移协议,该协议基于vTPM构建分级云密钥来保证虚拟机在迁移前后的机密性和完整性.文献[61]给出了一个VM-vTPM虚拟机可信迁移协议,并对协议的安全性和性能进行了定量分析.在公有云领域,文献[62]给出了虚拟机从一个云服务提供商(CSP,cloud service provider)迁移到其他CSP的安全机制.文献[63]给出了在异构的云环境中,如何使用可信计算技术来增强云平台的可信性,特别是虚拟机迁移时的可信性.文献[64]结合可信计算中的密钥管理技术,提出了虚拟机可信证据的概念,并给出了一种应用于IaaS平台的可信虚拟机迁移协议,确保虚拟机在迁移前后的可信状态的一致性和连续性,为IaaS平台提供虚拟机的可信迁移支持.文献[65]分析了虚拟机动态迁移时的内存泄漏安全隐患,结合KVM(kernel-based virtual machine)虚拟化技术原理、通信机制、迁移机制,设计并提出一种基于混合随机变换编码方式的安全防护模型,保证虚拟机动态迁移时的数据安全.文献[66]针对可信虚拟机的迁移缺乏统一的安全模型及测试方法问题,提出了一种可信虚拟机迁移框架,对可信迁移的过程进行了抽象,并使用标号迁移系统LTS进行了形式化的描述. ...

A trusted VM live migration protocol in IaaS

1

2017

... 依据可信云平台的实现机制不同,目前虚拟机可信迁移方案也分为多种类型,如基于vTPM的虚拟机可信迁移、基于密钥管理的虚拟机可信迁移等.文献[60]提出了一种适用于私有云环境的虚拟机安全迁移协议,该协议基于vTPM构建分级云密钥来保证虚拟机在迁移前后的机密性和完整性.文献[61]给出了一个VM-vTPM虚拟机可信迁移协议,并对协议的安全性和性能进行了定量分析.在公有云领域,文献[62]给出了虚拟机从一个云服务提供商(CSP,cloud service provider)迁移到其他CSP的安全机制.文献[63]给出了在异构的云环境中,如何使用可信计算技术来增强云平台的可信性,特别是虚拟机迁移时的可信性.文献[64]结合可信计算中的密钥管理技术,提出了虚拟机可信证据的概念,并给出了一种应用于IaaS平台的可信虚拟机迁移协议,确保虚拟机在迁移前后的可信状态的一致性和连续性,为IaaS平台提供虚拟机的可信迁移支持.文献[65]分析了虚拟机动态迁移时的内存泄漏安全隐患,结合KVM(kernel-based virtual machine)虚拟化技术原理、通信机制、迁移机制,设计并提出一种基于混合随机变换编码方式的安全防护模型,保证虚拟机动态迁移时的数据安全.文献[66]针对可信虚拟机的迁移缺乏统一的安全模型及测试方法问题,提出了一种可信虚拟机迁移框架,对可信迁移的过程进行了抽象,并使用标号迁移系统LTS进行了形式化的描述. ...

KVM虚拟化动态迁移技术的安全防护模型

1

2016

... 依据可信云平台的实现机制不同,目前虚拟机可信迁移方案也分为多种类型,如基于vTPM的虚拟机可信迁移、基于密钥管理的虚拟机可信迁移等.文献[60]提出了一种适用于私有云环境的虚拟机安全迁移协议,该协议基于vTPM构建分级云密钥来保证虚拟机在迁移前后的机密性和完整性.文献[61]给出了一个VM-vTPM虚拟机可信迁移协议,并对协议的安全性和性能进行了定量分析.在公有云领域,文献[62]给出了虚拟机从一个云服务提供商(CSP,cloud service provider)迁移到其他CSP的安全机制.文献[63]给出了在异构的云环境中,如何使用可信计算技术来增强云平台的可信性,特别是虚拟机迁移时的可信性.文献[64]结合可信计算中的密钥管理技术,提出了虚拟机可信证据的概念,并给出了一种应用于IaaS平台的可信虚拟机迁移协议,确保虚拟机在迁移前后的可信状态的一致性和连续性,为IaaS平台提供虚拟机的可信迁移支持.文献[65]分析了虚拟机动态迁移时的内存泄漏安全隐患,结合KVM(kernel-based virtual machine)虚拟化技术原理、通信机制、迁移机制,设计并提出一种基于混合随机变换编码方式的安全防护模型,保证虚拟机动态迁移时的数据安全.文献[66]针对可信虚拟机的迁移缺乏统一的安全模型及测试方法问题,提出了一种可信虚拟机迁移框架,对可信迁移的过程进行了抽象,并使用标号迁移系统LTS进行了形式化的描述. ...

KVM虚拟化动态迁移技术的安全防护模型

1

2016

... 依据可信云平台的实现机制不同,目前虚拟机可信迁移方案也分为多种类型,如基于vTPM的虚拟机可信迁移、基于密钥管理的虚拟机可信迁移等.文献[60]提出了一种适用于私有云环境的虚拟机安全迁移协议,该协议基于vTPM构建分级云密钥来保证虚拟机在迁移前后的机密性和完整性.文献[61]给出了一个VM-vTPM虚拟机可信迁移协议,并对协议的安全性和性能进行了定量分析.在公有云领域,文献[62]给出了虚拟机从一个云服务提供商(CSP,cloud service provider)迁移到其他CSP的安全机制.文献[63]给出了在异构的云环境中,如何使用可信计算技术来增强云平台的可信性,特别是虚拟机迁移时的可信性.文献[64]结合可信计算中的密钥管理技术,提出了虚拟机可信证据的概念,并给出了一种应用于IaaS平台的可信虚拟机迁移协议,确保虚拟机在迁移前后的可信状态的一致性和连续性,为IaaS平台提供虚拟机的可信迁移支持.文献[65]分析了虚拟机动态迁移时的内存泄漏安全隐患,结合KVM(kernel-based virtual machine)虚拟化技术原理、通信机制、迁移机制,设计并提出一种基于混合随机变换编码方式的安全防护模型,保证虚拟机动态迁移时的数据安全.文献[66]针对可信虚拟机的迁移缺乏统一的安全模型及测试方法问题,提出了一种可信虚拟机迁移框架,对可信迁移的过程进行了抽象,并使用标号迁移系统LTS进行了形式化的描述. ...

一种可信虚拟机迁移模型构建方法

1

2017

... 依据可信云平台的实现机制不同,目前虚拟机可信迁移方案也分为多种类型,如基于vTPM的虚拟机可信迁移、基于密钥管理的虚拟机可信迁移等.文献[60]提出了一种适用于私有云环境的虚拟机安全迁移协议,该协议基于vTPM构建分级云密钥来保证虚拟机在迁移前后的机密性和完整性.文献[61]给出了一个VM-vTPM虚拟机可信迁移协议,并对协议的安全性和性能进行了定量分析.在公有云领域,文献[62]给出了虚拟机从一个云服务提供商(CSP,cloud service provider)迁移到其他CSP的安全机制.文献[63]给出了在异构的云环境中,如何使用可信计算技术来增强云平台的可信性,特别是虚拟机迁移时的可信性.文献[64]结合可信计算中的密钥管理技术,提出了虚拟机可信证据的概念,并给出了一种应用于IaaS平台的可信虚拟机迁移协议,确保虚拟机在迁移前后的可信状态的一致性和连续性,为IaaS平台提供虚拟机的可信迁移支持.文献[65]分析了虚拟机动态迁移时的内存泄漏安全隐患,结合KVM(kernel-based virtual machine)虚拟化技术原理、通信机制、迁移机制,设计并提出一种基于混合随机变换编码方式的安全防护模型,保证虚拟机动态迁移时的数据安全.文献[66]针对可信虚拟机的迁移缺乏统一的安全模型及测试方法问题,提出了一种可信虚拟机迁移框架,对可信迁移的过程进行了抽象,并使用标号迁移系统LTS进行了形式化的描述. ...

一种可信虚拟机迁移模型构建方法

1

2017

... 依据可信云平台的实现机制不同,目前虚拟机可信迁移方案也分为多种类型,如基于vTPM的虚拟机可信迁移、基于密钥管理的虚拟机可信迁移等.文献[60]提出了一种适用于私有云环境的虚拟机安全迁移协议,该协议基于vTPM构建分级云密钥来保证虚拟机在迁移前后的机密性和完整性.文献[61]给出了一个VM-vTPM虚拟机可信迁移协议,并对协议的安全性和性能进行了定量分析.在公有云领域,文献[62]给出了虚拟机从一个云服务提供商(CSP,cloud service provider)迁移到其他CSP的安全机制.文献[63]给出了在异构的云环境中,如何使用可信计算技术来增强云平台的可信性,特别是虚拟机迁移时的可信性.文献[64]结合可信计算中的密钥管理技术,提出了虚拟机可信证据的概念,并给出了一种应用于IaaS平台的可信虚拟机迁移协议,确保虚拟机在迁移前后的可信状态的一致性和连续性,为IaaS平台提供虚拟机的可信迁移支持.文献[65]分析了虚拟机动态迁移时的内存泄漏安全隐患,结合KVM(kernel-based virtual machine)虚拟化技术原理、通信机制、迁移机制,设计并提出一种基于混合随机变换编码方式的安全防护模型,保证虚拟机动态迁移时的数据安全.文献[66]针对可信虚拟机的迁移缺乏统一的安全模型及测试方法问题,提出了一种可信虚拟机迁移框架,对可信迁移的过程进行了抽象,并使用标号迁移系统LTS进行了形式化的描述. ...